Transhumanismus, Triefnase & Digitalisierung

Thomas Barth

Transhumanistische Aktivisten und Philosophen schwelgen in Visionen einer digitalen Zukunft. Das Paradies soll uns spätestens nach dem Upload in die Virtual Reality einer bewohnbaren Cloud erwarten, wenn unser Geist sich digitalisiert selbst simulierend im Himmelreich der Matrix wiederfindet. Doch hienieden warten einstweilen noch ein paar Hindernisse, besonders hierzulande, wo selbst das stinknormale Internet dem 16 bleierne Jahre währenden Merkel-Staat als „Neuland“ galt.

Das irdische Elend der Digitalisierung wie auch die Schwächen des cishumanen Mängelwesens Mensch zeigten sich am 4. Oktober 2019 im Tagungszentrum der Diözese Rottenburg-Stuttgart. Die Kirche wollte den Transhumanismus erörtern und hatte neben dem Theologen Hoff dafür den Religionsphilosophen Professor Göcke und den „bekanntesten deutschsprachigen Transhumanisten“ Professor Sorgner eingeladen. Pech war, Sorgner kam stark vergrippt, Göcke stark verspätet, weil mit der offenbar fehldigitalisierten Deutschen Bahn.

Was ist der Mensch?

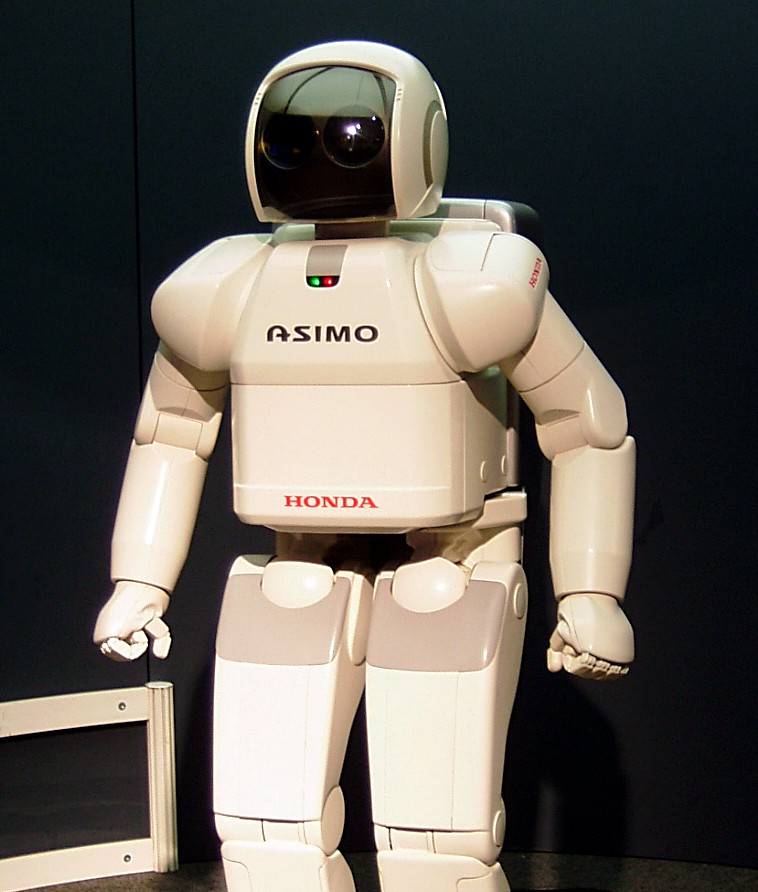

Was ist der Mensch? Was soll er glauben, worauf soll er hoffen? Diese Fragen bewegen Denker und Philosophen, Theologen wie Transhumanisten: „Der Transhumanismus geht davon aus, dass sich der Mensch als ein Produkt der biologischen Evolution auch selbstständig technisch bis hin zu einem neuen Mensch-Maschine-Wesen oder einer Cyberspace-Entität weiterentwickeln kann und sollte.“

Der durchaus transhuman geneigte Göcke beginnt so die Einleitung zu seinem Buch „Designobjekt Mensch: Die Agenda des Transhumanismus auf dem Prüfstand“. Da kommt digitale Technologie wie gerufen, etwa als Hirn-Chip, als Big-Gene-Data, KI oder in fernerer Zukunft als virtueller Lebensraum ganz entkörperlichter Menschen (brain uploading). Bedeutsamer Zankapfel der Digitalisierung ist der Datenschutz, der nach Meinung Prof.Sorgners leider auch transhumanem Streben nach kybernetischer wie genetischer Verbesserung des Menschen im Weg steht.

Big-Data-Firmen lieben die Transhumanisten, wie etwa die Super-KI-Forscher des Machine Intelligence Research Institute , mehr als Datenschützer. Google etwa hat mit Ray Kurzweil einen prominenten Transhumanisten zum Forschungsdirektor gemacht, Tesla-Milliardär Elon Musk will mit seiner neuen Firma Neuralink Hirnimplantate entwickeln. Bei Facebook treibt Mark Zuckerberg persönlich transhumane Projekte voran, etwa die Worterkennung per Hirnscan. Das dabei angestrebte Brain-Diktaphon würde nebenbei dem maschinellen Gedankenlesen etwas näher kommen, das der NSA bei ihrer Totalüberwachung noch schmerzlich fehlt. Auch deutsche Transhumane scheinen Belangen der IT-Wirtschaft nicht abgeneigt, wie die Diözese Rottenburg auf oben erwähnter Tagung feststellen konnte.

Prof. Sorgner ließ es sich dort nicht nehmen, die Debatte mit einem Bonmot der IT-Industrie zu bereichern: „Daten sind das neue Öl!“ Unter dieser Parole hatte die Industrielobby bekanntlich versucht, die neue EU-Datenschutzverordnung zu torpedieren, wie eine Polit-Dokumentation zeigte. Aus Angst davor, die EU könnte von China digital abgehängt werden, tritt Sorgner dafür ein, ein europäisches Social-Credit-System nach chinesischem Vorbild einzuführen, inklusive einer personalisierten Dauerüberwachung der kompletten EU-Bevölkerung:

„Warum es für uns keine realistische Position ist, die Datenerfassung zu unterlassen: Der zentrale politische Grund für eine umfassende Datensammlung ist, dass wir in einer globalisierten Welt leben und das Daten das ‚Neue Öl‘ sind, wie viele Experten betonen: Öl bedeutet Macht und finanzielles Florieren. Angesichts dieser Erkenntnis ist es keine realistische Option, keine personalisierten Daten zu sammeln… In China wird ab 2020 ein Sozialkreditsystem flächendeckend angewendet werden. Die Menge an digitalen Daten, die auf diese Weise erhoben wird, ist kaum zu unterschätzen. Je mehr digitale Daten verfügbar sind, desto mehr Macht und Geld kann realisiert werden. Europa dagegen hat Datenschutzbestimmungen institutionalisiert, die einer hilfreichen Erfassung digitaler Daten entgegenstehen.“ Prof. Stefan Lorenz Sorgner

Damit wäre Sorgner wohl ein transhumaner Extremist, sogar aus Sicht der 2015 gegründeten Transhumanistischen Partei Deutschlands (TPD). Die pocht in den Leitlinien ihres Parteiprogramms Version 2.0 gleich an erster Stelle auf die Grundrechte der Menschenwürde und der informationellen Selbstbestimmung. Sorgner übergeht dagegen in seinem Redebeitrag den möglichen Einwand, dass blinde Gier nach Macht und Geld geradewegs in einen digitalen Totalitarismus führen könnte. Auch an seinem Buch mit dem reißerischen Titel „Transhumanismus: ‚Die gefährlichste Idee der Welt‘!?“ (2016), fällt auf, dass kaum Bedenken, Zweifel oder Kritik an Technologien vorkommen. Dabei haben insbesondere Eingriffe in das menschliche Gehirn eine dunkle Geschichte -man denke an Militär- und Geheimdienst-Projekte wie das Zimbardo-Experiment, LSD-Forschung, Gehirnwäsche oder MKUltra. Der Transhumanismus muss sich außerdem angesichts lobbyistischer Verfilzungen und enormer Geldsummen, die auf dem Spiel stehen, auch fragen, wer und warum ihn finanziert.

Thomas Hobbes und Bioshock

Hinter Sorgners transhumanem Bejahen des technischen Fortschritts, das geradezu von einer Euphorie in die nächste taumelt, verbirgt sich jedoch ein zutiefst pessimistisches Menschenbild: Der „Mensch als des Menschen Wolf“ des Frühaufklärers Thomas Hobbes, wie man es im „Bioshock“-Computerspiel in einer transhumanen Welt der Gen-Mutanten nachspielen kann. Dort werden individuell gestaltete Menschen zu einander bekriegenden Monstren in einer Gesellschaft, die nach den darwinistisch-libertären Grundsätzen von Ayn Rand konzipiert ist (so Weber in Weber/Zoglauer 2015 S.55,69).

Als Begründer der modernen politischen Philosophie empfahl Hobbes zur Überwindung der angeblich menschlichen Gewaltnatur den frühtotalitären Absolutismus eines staatlichen Leviathans. Angesichts einer Welt voller psychopathischer Wolfsmenschen ist eine an Ethik orientierte Lebenshaltung natürlich nicht ratsam, meint offenbar Sorgner, wenn er sagt:

„Moralischer zu sein hingegen, ist ggf. nicht der zentrale Wunsch vieler Menschen. Überspitzt formuliert liegt dies meiner Meinung nach darin begründet, dass Moralität in der Regel im Interesse der nicht-moralischen Menschen ist und moralische Menschen eher ausgenutzt, ausgebeutet und unterdrückt werden.“ Sorgner 2016, S.62

Kritisch sieht Sorgner daher eine von manchen Transhumanisten geforderte gesetzliche Verpflichtung zum „moralischen Enhancement“ (und das ist fast die einzige Technikkritik im ganzen Buch). Dabei ist hier nicht ethische Bildung und Erziehung gemeint, sondern Moral etwa per Hirnimplantat oder Einflößung von Drogen, die analog zur Impfpflicht verordnet werden könnte. Das lehnt Sorgner ab. Aber nicht, weil ein Herumpfuschen an den höchsten Funktionen des menschlichen Gehirns unsere Gesundheit, Freiheit und Würde beeinträchtigen könnte, sondern -ganz im Sinne eines Bioshock-Rechtslibertarismus nach Ayn Rand- wegen des „globalen Wettbewerbs“:

„Eine solche Regelung mag zwar praktisch nicht ausgeschlossen sein, jedoch erscheint sie mir in keinem Fall im politischen Interesse des betroffenen Landes zu sein, da ein Land mit einer besonders moralischen Bevölkerung im Kontext des globalen Wettbewerbs sicherlich nicht lange bestehen kann.“ Sorgner 2016, S.63

Janina Loh, die Sorgners „Metahumanismus“ in ihrem Buch „Trans- und Posthumanismus zur Einführung“ in einem kurzen Kapitel analysiert, mag diesen letztlich nicht als eigenständigen Ansatz anerkennen (Loh 2018, S.175). Auch Sorgners duales Theoriesystem von Kohlenstoff- bzw. Siliziumbasiertem Transhumanismus (womit er Bio- von Digitaltechnik trennt) lehnt Loh als zu schematisch und daher nur bedingt brauchbar ab (S.78).Aber Loh schreibt Sorgner auch zu, die von Transhumanisten prognostizierte Unsterblichkeit nur als „rhetorisches Mittel“ zu sehen (S.173), hat dabei jedoch evtl. überlesen, dass Sorgner Unsterblichkeit zwar für unmöglich erklärte, aber nur wegen eines in Milliarden Jahren drohenden kosmologischen Kollaps des Universums (Sorgner 2016 S.11, 2018 S.157).

Bis dahin könnte Sorgners extrem langlebiger (wenn auch im haarspalterisch-philosophischen Sinne nicht völlig unsterblicher) Transhumaner noch eine ganze Menge Neutrinos die Galaxis runterfließen sehen -und evtl. auch eine Revision der schließlich nur auf läppischen 200 Jahren Forschung basierenden Big-Bang-Theorie. Der Kritik am transhumanen Unsterblichkeitsstreben entgeht Sorgner mit seiner kosmologischen Scholastik aber nicht, der Frage nach sozialer Verantwortung hier und heute ebenso wenig.

Unsoziale Weapons of Math Destruction

Die Mathematikerin Cathy O‘Neil, die wirklich etwas von der Technik und dem Code dahinter versteht, fordert etwas mehr „moralisches Vorstellungsvermögen“, denn „Big Data-Prozesse kodifizieren die Vergangenheit und können nicht die Zukunft erfinden“ (S.276). Cathy O‘Neil spricht von Weapons of Math Destruction, also Mathe-Vernichtungswaffen (analog zu Massenvernichtungswaffen), warnt mit Blick auf Google, Amazon und Facebook davor, dass „Daten privatisiert und privat genutzt werden, um Profite zu erzeugen und Macht zu gewinnen“. Man müsse die Digitalisierung und ihre Algorithmen bändigen, indem man sie öffentlicher Aufsicht und die sie betreibenden Firmen mit „verpflichtenden Standards der Rechenschaftslegung“ staatlicher Regulierung unterwirft (S.308). Sie weist darauf hin, dass der Trump-Nestor „Steve Bannon, selbst während er gezielt daran arbeitet, das öffentliche Vertrauen in Wissenschaft zu untergraben, im Verwaltungsrat von Cambridge Analytica sitzt -einer politischen Datenfirma, die behauptet, sie habe Trump zum Wahlsieg verholfen…“ (S.313).

Heiße PR-Luft einer schmuddeligen Dotcom-Firma? Oder die üblichen Wahlmanipulationen im digitalen Kapitalismus, nur leider diesmal aufgeflogen? Manche KI-Kritiker sehen etwa in „lernfähigen neuronalen Netzen“, die aktuell als KI gepriesen werden, eine aufgeblasene Hype. Diese „KI“ wären eher „spreadsheets on steroids“ -Tabellenkalkulation auf Steroiden. So zitiert Schnetker in seiner Kritik der „Transhumanistischen Mythologie“, den DARPA-KI-Experten John Launchbury (Schnetker S.75). Cathy O‘Neil kritisiert die unsozialen Folgen des Einsatzes solcher „KI“ als klassistisch, rassistisch und sexistisch:

„Sie versprechen Effizienz und Gerechtigkeit, manipulieren dabei jedoch die höhere Bildung, verursachen zusätzliche Schulden, fördern massenhaft Gefängnisstrafen, prügeln bei jeder Gelegenheit auf die Armen ein und untergraben die Demokratie.“ (O‘Neil S.270)

Literatur

Göcke, B.P.: Designobjekt Mensch?! Ein Diskursbeitrag über Probleme und Chancen transhumanistischer Menschenoptimierung.“ In: Benedikt Paul Göcke/ Frank Meier-Hamidi (Hg.): Designobjekt Mensch. Der Transhumanismus auf dem Prüfstand. Freiburg i.Br.: Herder 2018, 117-152

Loh, Janina: Trans- und Posthumanismus zur Einführung, Hamburg: Junius 2018

Loh, Janina: Transhumanismus: Den Menschen weiterentwickeln, um ihn besser kontrollieren zu können, Berliner Gazette 15.8.2017

O‘Neil, Cathy: Angriff der Algorithmen, München: Hanser 2017

Schnetker, M.F.J.: Transhumanistische Mythologie: Rechte Utopien einer technologischen Erlösung, Münster: Unrast 2019

Sorgner, S.L.: Transhumanismus: ‚Die gefährlichste Idee der Welt‘!?, Herder: Freiburg 2016

Sorgner, S.L.: Was wollen Transhumanisten? In: Göcke/ Meier-Hamidi (2018) 153-180

Weber, K. u. T. Zoglauer: Verbesserte Menschen: Ethische und technikwissenschaftliche Überlegungen, München: K.Alber 2015